“G1Card”

Son cas d’usage est similaire à celui d’une carte “Intermarché” (comme celle proposée par la grande distribution). Elle permet de collecter des points et donne au client le droit d’obtenir de produits de “tombola” avec… La G1Card permet de proposer une solution similaire aux artisans et aux petits commerçants ![]()

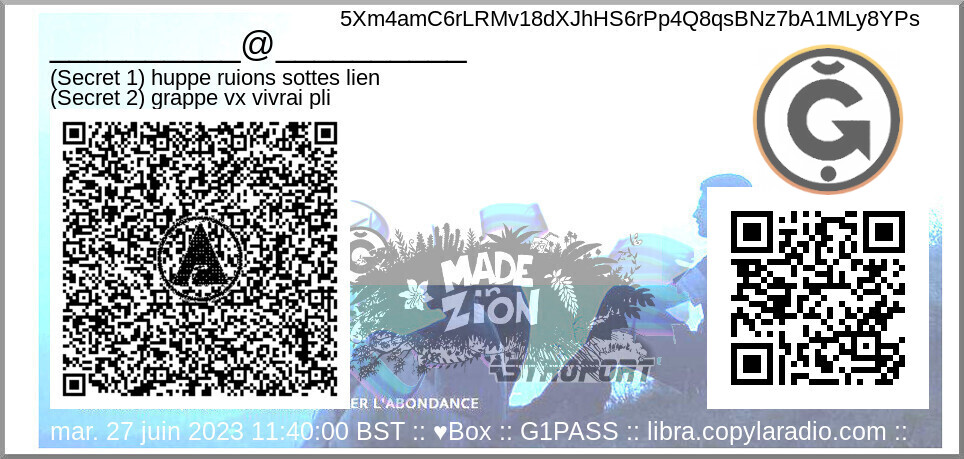

Il s’agit d’un “paper wallet” sous forme de QRCode déchiffrable par “mot de passe” PGP. Le système est conçu pour privilégier une “UX” identique à la CB & terminal de paiement “TPE” avec décodage par code “PIN”.

Techniquement

Le commerçant prépare une série de “G1Card vierges”.

Il la “charge” en flashant le QRJune (clef publique) avec Cesium ou G1nkgo.

On l’utilise sur un TPE

une fois scanné le QRCode de la G1Card révèle:

On le décode ainsi :

1. urldecode

2. | tr ‘_’ ‘+’ | tr ‘-’ ‘\n’ | tr ‘~’ ‘-’

3. remove last “\n”

4. pgp decode (PIN = 3593)

pour découvrir les “secrets NaCl” (identique à Cesium/Gchange) de la clef privée

/?m=huppe%20ruions%20sottes%20lien&galbes=grappe%20vx%20vivrai%20pli

Sécurité

La sécurité repose sur l’usage d’un terminal certifié.

Le “TPE” dispose alors de la capacité à reconstruire la clef privée pour effectuer le paiement et contrôler la “bonne digestion” par la blockchain puis il “détruit” la clef.

Un défaut qui sera évident pour les “cryptopunk”, la G1Card est piratable par bruteforce… Ainsi, pour renforcer leur sécurité, le dimensionnement du QRCode privé le rend difficile à “capturer de loin”, elles devront être renouvelées régulièrement et l’utilisateur ne devra pas la laisser “trainer entre toutes les mains” ![]()

Si le terminal gère le protocole IPFS (convertir une clef publique G1 en clef publique IPNS), il devient possible de vérifier que le HASH du PIN fourni pour “déverrouiller la G1Card” correspond à celui enregistré au dernier renouvellement. Ceci permet de prévenir de l’usage d’une ancienne copie.

Contre l’usage simultané (pendant la validité), ce sont les coordonnées GPS des TPE qui peuvent servir à détecter un client qui se déplace un peu vite.

Bref la sécurité est égale à ce qui est proposé actuellement par la “Team UNL”, et c’est disponible en DIY !!

En test.

-

Fabrication de “G1Card” (extension de G1BILLET)

-

Interface TPE “dev”

Box Ğ1Station (nécessite un PC avec webcam).

Box Ğ1Station (nécessite un PC avec webcam).

Le code bash pour créer et imprimer une G1Card sur imprimante “ticket de caisse et autocollant” et celui pour décoder le QRCode et opérer des actions.

Une version mobile permettrait de se passer de PC, qu’un vieux smartphone posé sur un socle remplace. Je discute avec @vjrj pour une version TPE de G1nkgo… @kimamila, Cesium pourrait être aussi décliné pour cet usage?