coucou @tingletangleb

Quand je vois tout le volume d’explication et demandes de précisions que @Maaltir prodigue à ce propos - respect, je me dis qu’il serait super utile pour lui et tout le monde d’avoir un schéma, un diagramme qui montre et positionne le vocabulaire technique lié à la crypto.

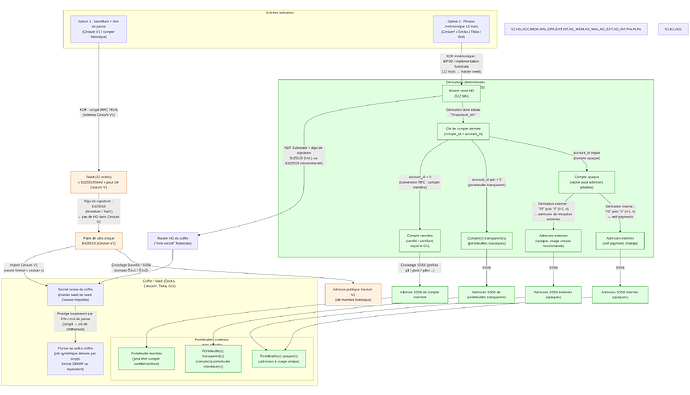

Voici le contre exemple de ce que je ponds vite fait avec ia.

Affiche un truc compliqué alors que c’est plutôt simple en fait. Aucune qualité pédago, aucune empathie pour les users.

J’imagine un dessin plus simple, orienté usage où l’on retrouve le vocabulaire utilisé dans les applis (coffre, compte membres, comptes portefeuilles…), et les termes employés dans les explications de @Maaltir ou @vit (seed vs. compte racine, dérivations, …), où l’on comprend la migration en la voyant, où l’on voit en dehors du “nuage crypto” comment sont réassociées les données cesium+ et à quoi.

Pédago (à 2 niveaux de lecture), donc aussi instructif (educ pop), sans épargner les acronymes : 1er niveau visuel simple et concis, comme un mémo cartographique | 2nd niveau pour le vocabulaire et le positionnement technique (typos et couleurs que l’œil peut “filtrer”).

BIP39 →seed, ED255-19 →paire de clés, dérivations BIP32,… le fait qu’une adresse est une façon d’afficher le hash de la clé publique (SS58), ce genre de trucs, … pourquoi pas un petit lien sur le cours de Fred qui explique la courbe elliptique Edward derrière ED255-19 (il était chouette ce cours, super accessible) ?

La cerise sur le gâteau serait de voir en quoi conserver l/p pose un souci dans la durée ![]()

Je me dis que tu serais la personne idéale pour faire un tel joli dessin, notamment parce qu’il y a probablement un début d’esquisse dans ton carnet magique ;-))

On ferait valider la justesse par nos 10 experts de la question et hop, toute la communauté y voit plus clair et fait un pas significatif dans la compréhension de ce qu’elle manipule.

Et les accompagnateurs comme @Maaltir puis tous les orateurs de groupes locaux, pourraient utiliser des termes adéquats en fonction des questions sans devoir réexpliquer ou repositionner le terme à chaque fois.

Ça te dit ? Ou quelqu’un d’autre ?

sinon je ferai mais ça me détourne de mes priorités sur les dons fléchés et surtout tu es beaucoup plus qualifié que moi pour cet exercice de style (support pédagogique, ludisme, graphisme, dev, etc..). Quelqu’un d’autre le serait aussi ![]()